Caso de Estudio de Phishing: ¡Cuidado con el Falso Aviso de Expiración SSL!

Recientemente, recibí un correo que, a primera vista, parecía una alerta legítima. En esta entrada de ciberseguridad, analizaremos por qué este correo era una trampa y cómo puedes blindarte contra este tipo de suplantación de identidad.

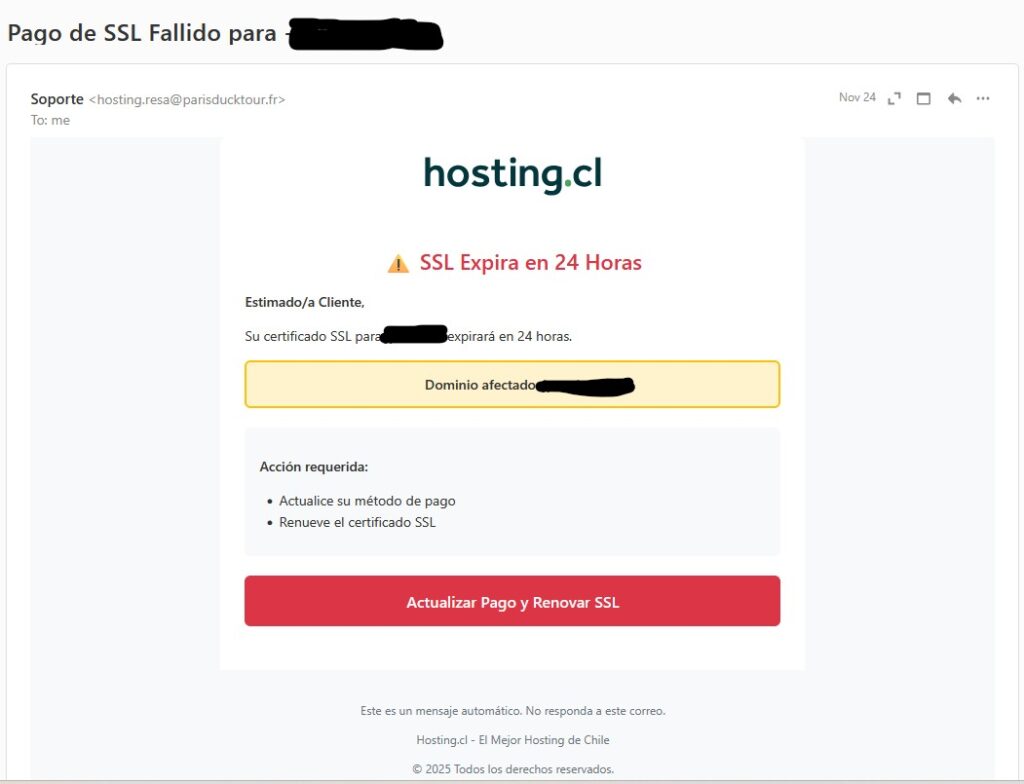

El Correo Analizado: Urgencia y Acción Requerida

El correo usaba un lenguaje directo para provocar una acción inmediata:

Asunto: Alerta Crítica: Su certificado SSL expirará en 24 horas.

Cuerpo: Estimado/a Cliente, “Su certificado SSL para [dominio] expirará en 24 horas. Dominio afectado: [dominio]. Acción requerida: Actualice su método de pago. Renueve el certificado SSL.

Botón: “Actualizar pago y renovar SSL”

Elementos de Riesgo Detectados Inmediatamente

El phishing siempre utiliza una combinación de factores psicológicos y técnicos para engañar:

- La Urgencia: El límite de “24 horas” es una táctica clásica. Busca anular el pensamiento lógico y forzarte a hacer clic antes de que “tu sitio caiga”.

- La Solicitud Crítica: Pedir “Actualizar su método de pago” es el objetivo principal del estafador: robar información financiera. Ningún servicio legítimo de seguridad exige una acción inmediata de pago a través de un enlace inesperado.

El Análisis: Desenmascarando a los Falsificadores

La prueba irrefutable de que este correo era malicioso se encontró al examinar los dos metadatos cruciales que el usuario común suele ignorar: el remitente y el enlace.

1. El Remitente Falso: hosting.resa@parisducktour.fr

- Lo que Debería ser: Un remitente legítimo provendría de tu proveedor de hosting (ej.

alerts@godaddy.com) o de la Autoridad Certificadora (ej.cert-renewal@letsencrypt.org). - La Realidad: La dirección utilizada fue

hosting.resa@parisducktour.fr. El dominioparisducktour.frestá claramente asociado a servicios de turismo o viajes en París, no a la gestión de infraestructura web o SSL. - Conclusión: Esto demuestra que el correo fue enviado desde una cuenta de correo electrónico comprometida o suplantada que no tiene ninguna relación comercial contigo.

2. El Enlace Engañoso (La Trampa): https://familylife.de/soon/log/

- Lo que Debería ser: El enlace te debería llevar al panel de control de tu proveedor de hosting (ej.

login.godaddy.com). - La Realidad: El botón dirigía a

https://familylife.de/soon/log/.- Dominio Irrelevante: El dominio es

familylife.de, otra entidad sin conexión con la seguridad web o tu facturación. - Objetivo Falso: Esta URL probablemente alojaba una página de login falsa diseñada para capturar credenciales de acceso o datos de tarjetas de crédito tan pronto como fueran introducidos.

- Dominio Irrelevante: El dominio es

Lección de Seguridad: Antes de hacer clic en cualquier botón de pago o login, pasa el cursor por encima del enlace (sin hacer clic) para ver la URL real en la esquina inferior del navegador/cliente de correo. Si el dominio es diferente al de tu proveedor de confianza, ¡es una trampa!

Cómo Blindarse: Verificación Manual y Segura

La regla de oro de la ciberseguridad es: Nunca accedas a información sensible a través de un enlace en un correo electrónico inesperado.

- Ignora el Correo: Marca el correo como phishing y elimínalo.

- Verificación Manual: Abre tu navegador favorito y escribe manualmente la URL de tu proveedor de hosting (ej.

www.tuproveedor.com). - Inicia Sesión: Accede a tu panel de control, ve a la sección de facturación, servicios o certificados SSL.

- Comprueba la Expiración: Verifica la fecha real de expiración de tu certificado SSL desde la plataforma oficial. Si necesitas renovar, hazlo desde allí.

Al adoptar este hábito de verificación, te aseguras de que tu información sensible nunca caiga en manos de los estafadores que se aprovechan de nuestra preocupación por la seguridad en línea.